Robuuste en flexibele netwerkbeveiliging

In de meeste gevallen wordt inbreuk op de netwerkbeveiliging niet veroorzaakt door zwakke punten in de coderingstechnologie, het is vaak het resultaat van menselijke factoren. Er wordt bijvoorbeeld niet gewerkt volgens vastgestelde richtlijnen op het gebied van netwerkbeveiliging. Wanneer een organisatie bijvoorbeeld een videobeheersysteem (VMS) met 300 IP-camera’s implementeert, moet het installatieprogramma ongeveer 300 IP-adressen, 300 MAC-adressen en 300 inloggegevens voor elk IP-apparaat beheren. Dit zorgt voor een hoge mate van complexiteit om te beheren gedurende de gehele levenscyclus van het systeem.

De meeste IP-camera’s vragen gebruikers om sterke inloggegevens bij de eerste aanmelding; met hoofdletters en kleine letters, cijfers en speciale tekens. Als er echter 300 afzonderlijke aanmeldingen nodig zijn, dan verwerken installateurs deze vaak op één van de volgende twee manieren: er wordt gebruik gemaakt van één aanmelding voor alle 300 camera’s of er worden afzonderlijke aanmeldingen gemaakt en deze worden vastgelegd in een Excel-spreadsheet, waardoor het systeem zeer eenvoudig kan worden geschonden.

IDIS DirectIP™ protocol ontzorgt; veilig en beheersbaar

IDIS ontwikkelde een uniek protocol om deze complexiteit weg te nemen: IDIS DirectIP™. De ontwikkeling van dit protocol is gebaseerd op netwerkveiligheid en beheersbaarheid. DirectIP™ biedt daardoor echte plug-and-play en volledige ontzorging. Dit is ook het geval voor multi-site-applicaties via onze For Every Network (FEN)-technologie.

De registratie (het koppelen) van IDIS IP-camera’s en netwerkvideorecorders (NVR’s) gebeurt automatisch, zoals een Bluetooth-headset die is gekoppeld aan een mobiele telefoon. Met deze aanpak zorgt IDIS ervoor dat de netwerkcomplexiteit, direct vanaf de implementatie, beheersbaar is. Het risico van menselijk falen wordt hierdoor tot een minimum beperkt.

Een gebruiker hoeft slechts één IP-apparaat te beheren, de NVR. Bij IDIS noemen we dit “beheersbare complexiteit.” Het wordt een nog nuttiger concept voor grote toepassingen of naarmate het systeem van een organisatie groeit.

Bescherming van het bedrijfsnetwerk

Meer en meer organisaties stappen af van de implementatie van IP-videobewaking op hun bedrijfsnetwerk als gevolg van beveiligingsproblemen en de toename van gegevensdiefstal.

Het IDIS DirectIP™ protocol maakt gebruik van een speciaal IP-camera-subnet, los van het bedrijfsnetwerk van de klant. Dit subnet scheidt het videoverkeer en maakt het erg moeilijk om een ongeautoriseerde verbinding tot stand te brengen in een bedrijfsnetwerk.

Bij IDIS leiden we installateurs en integratiepartners op om een fysiek gescheiden netwerk te ontwerpen, of om een speciaal netwerk door VLAN te configureren en er wordt eindgebruikers afgeraden het bestaande bedrijfsnetwerk te gebruiken. Dit zorgt voor een betere netwerkbeveiliging.

Eigen technologie

IDIS-apparaten, zoals NVR’s, gebruiken een eigen embedded Linux (niet standaard) dat alleen geautoriseerde netwerkmodules kunnen uitvoeren. IDIS staat niet toe dat apps van derden in de IP-camera worden uitgevoerd. Omdat IDIS eigen protocollen gebruikt, maakt dit ze erg moeilijk te exploiteren. IDIS heeft ook eigen bestandsstructuren ontwikkeld, terwijl sommige fabrikanten Windows of standaard Linux gebruiken. Zelfs een gemeenschappelijke netwerkmodule, zoals onze HTTP / HTTPS-server, is een eigen implementatie, die veel bekende aanvallen ondoeltreffend zal maken. IDIS maakt ook gebruik van SSL / TLS volgens de industriestandaard bij communicatie over een netwerk en de codering van inloggegevens, IP-filtering, IEEE 801.1x en TLS / SMTP.

Vaak wordt gedacht dat fabrikanten toegang hebben tot het systeem van een eindgebruiker. Bij IDIS worden wachtwoorden van technologiegebruikers gecodeerd. Als een wachtwoord van het beheerdersaccount van bijvoorbeeld een NVR verloren gaat, is er geen manier om het wachtwoord opnieuw in te stellen, zelfs niet door IDIS-engineers die het systeem hebben ontworpen. In tegenstelling tot andere fabrikanten maakt IDIS geen gebruik van ‘achterdeuren’. Deze ‘achterdeuren’ worden meestal gebruikt om toegang te krijgen en klantenondersteuning op afstand te bieden, maar tegelijkertijd kunnen ze de angst voor spionage aanwakkeren. Er bestaan wel herstelopties bij IDIS-systemen, maar deze moeten in het installatieprogramma worden ingesteld tijdens de implementatie van het systeem. Dus omwille van netwerkbeveiliging heeft IDIS geen toegang tot zijn eigen geïnstalleerde systemen.

Integriteit gegevens

De ontwikkeling van het complete aanbod van IDIS is gefundeerd op waarborging van de gegevensintegriteit en het reduceren van het risico van beschadigde harde schijven. Deze kerntechnologieën zijn ontwikkeld om de bruikbaarheid, betrouwbaarheid, integriteit en veiligheid van de videomateriaalgegevens van onze klanten te waarborgen.

Betrouwbaar videobewijs

IDIS maakt gebruik van een eigen algoritme voor integriteitscontrole, IDIS Chained Fingerprint genaamd. Alle opeenvolgende beelden zijn verbonden met een unieke fingerprint. Deze fingerprint wordt samen met de afbeeldingen opgeslagen. Wanneer de opgeslagen beelden worden geëxporteerd en de koppeling met de unieke fingerprint is verbroken, dan betekent dit dat de afbeeldingen mogelijk zijn gemanipuleerd. De chained fingerprint is ongelooflijk belangrijk in termen van bewijsmateriaal aangezien videobeelden vaak door rechtbanken worden afgewezen omdat knoeien niet kan worden uitgesloten. Bovendien worden IDIS-videostreams beschermd door cryptografische protocollen van Secure Sockets Layer (SSL) bij communicatie via een netwerk, waardoor ze ongelofelijk moeilijk te manipuleren of te wijzigen zijn.

Ingebouwde flexibiliteit

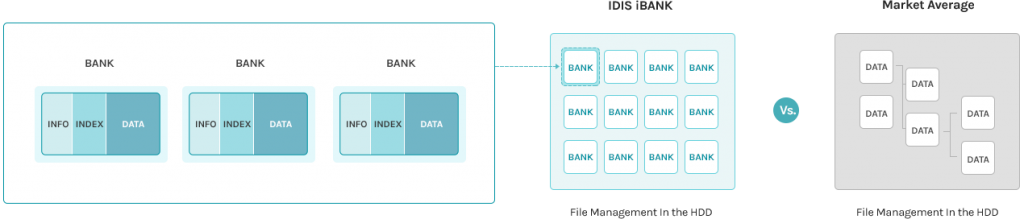

IDIS maakt ook gebruik van een eigen en door een octrooi beschermd databasebestandssysteem; IDIS iBank. Dit speciaal gebouwde bestandssysteem biedt elk IDIS NVR- en extern eSATA-opslagapparaat krachtige weergave bij het terugkijken van beelden en stabiel gebruik van harde schijven. IDIS iBank herstelt en herstructureert automatisch beschadigde indexinformatie op de harde schijven, waardoor IDIS NVR’s en externe opslag correct kunnen worden uitgevoerd, zelfs in extreme gevallen van schade. Hierdoor wordt stabiliteit en betrouwbaarheid geboden zelfs tijdens de meest bedrijfskritieke surveillanceactiviteiten.